Si alguna vez has recibido un mensaje de texto "urgente" de tu banco a las tres de la mañana o un correo de un príncipe lejano que quiere compartir su fortuna contigo, has estado en la mira de la ingeniería social. Pero hoy, en pleno 2026, los ataques han evolucionado. Ya no son solo correos mal redactados; son trampas psicológicas diseñadas quirúrgicamente para que tú mismo les entregues las llaves de tu reino digital.

En este artículo, vamos a diseccionar qué es realmente la ingeniería social, por qué funciona tan malditamente bien y qué puedes hacer para fortalecer tu "firewall humano".

¿Qué es la ingeniería social? (Más allá de la definición de diccionario)

En el mundo de la ciberseguridad, solemos gastar miles de millones de dólares en software de defensa, encriptación de grado militar y firewalls infranqueables. Sin embargo, hay una vulnerabilidad que ningún parche de software puede arreglar: el usuario.

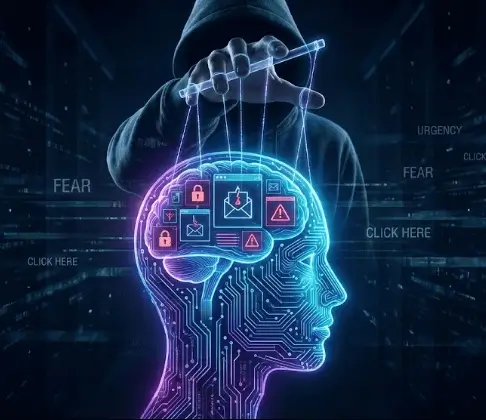

La ingeniería social es el acto de manipular psicológicamente a las personas para que divulguen información confidencial o realicen acciones que comprometan la seguridad. En términos simples: es el arte de engañar. No se trata de encontrar un error en el código de Windows, sino de encontrar un error en el juicio de la persona que está frente a la pantalla.

Los atacantes saben que es mucho más fácil convencerte de que hagas clic en un enlace que intentar descifrar tu contraseña de 20 caracteres mediante fuerza bruta. El eslabón más débil de la cadena siempre será, y ha sido, el ser humano.

Los pilares de la manipulación: ¿Por qué caemos en la trampa?

Para entender la prevención de fraudes, primero debemos entender cómo funciona nuestra mente bajo presión. Los ingenieros sociales son, en esencia, hackers de la psicología. Utilizan varios disparadores emocionales para anular nuestro pensamiento crítico:

- Urgencia: "Tu cuenta será bloqueada en 10 minutos". Cuando sentimos que el tiempo se agota, nuestra capacidad de razonamiento lógico se apaga y el instinto de supervivencia (o de pánico) toma el control.

- Autoridad: Recibir una llamada de un "Director de TI" o de un "Agente del Gobierno". Estamos programados para obedecer o colaborar con figuras de autoridad.

- Miedo: Es el motivador más potente. El miedo a perder dinero, a enfrentar problemas legales o a perder el acceso a nuestras fotos y contactos nos hace actuar sin pensar.

- Curiosidad: "¿Viste lo que dicen de ti en este video?". Un clásico que nunca muere.

- Reciprocidad: A veces, el atacante te da algo pequeño (un consejo, un descuento falso) para que tú te sientas obligado a devolver el favor dándole un dato "insignificante".

Tipos de ataques de ingeniería social: El menú del engaño

No todos los ataques son iguales. Dependiendo del objetivo y de la sofisticación del criminal, podemos encontrar diversas variantes:

1. Phishing: El rey indiscutible

El phishing es el método más común. Es ese correo electrónico masivo que finge ser de Netflix, Amazon o PayPal. El objetivo es que hagas clic en un enlace que te lleva a una página clonada para robar tus credenciales.

2. Vishing (Voice Phishing)

Aquí es donde entra el juego de voz. Recibes una llamada telefónica. El atacante suena profesional, amable y, a menudo, tiene música de espera de fondo para parecer un call center real. Te piden que "confirmes" tu identidad dándoles el código que te acaba de llegar por SMS. Spoiler: Ese código es el que les permite cambiar tu contraseña.

3. Smishing (SMS Phishing)

Es la versión por mensaje de texto. En un mundo donde vivimos pegados al móvil, el smishing tiene tasas de apertura altísimas. "Tu paquete de Correos está retenido, paga 1.50€ para liberarlo". Parece inofensivo, pero ahí empieza el desastre.

4. Baiting (El señuelo)

Imagínate que encuentras un USB tirado en el estacionamiento de tu oficina con una etiqueta que dice "Sueldos 2026". La curiosidad es casi irresistible. Al conectarlo, el malware se instala automáticamente en la red de la empresa. El atacante ni siquiera tuvo que enviarte un mail; tú mismo le abriste la puerta.

5. Pretexting

Aquí el atacante crea una historia o "pretexto" elaborado. Puede hacerse pasar por un auditor externo que necesita acceso a ciertos archivos para "ayudarte con el cumplimiento de normas". Es un juego de rol donde el premio es tu información.

La Ingeniería Social en la era de la IA (Bienvenido al 2026)

Si pensabas que el hacking humano ya era peligroso, la Inteligencia Artificial ha venido a echarle gasolina al fuego. Hoy en día, los atacantes utilizan herramientas de IA para:

- Deepfakes de voz: Un empleado puede recibir una llamada de su "jefe" pidiendo una transferencia urgente. La voz es idéntica, la cadencia es perfecta. Pero no es su jefe; es un modelo de IA entrenado con videos de YouTube del directivo.

- Correos de Phishing perfectos: Se acabaron los correos con faltas de ortografía y gramática rota. Los LLMs (Modelos de Lenguaje) permiten redactar mensajes impecables, personalizados y en cualquier idioma, lo que hace que la detección sea mucho más difícil.

- Automatización del engaño: Los bots ahora pueden mantener conversaciones fluidas por chat para ganarse la confianza de una víctima durante días antes de lanzar el ataque.

Cómo protegerse: Construyendo el Firewall Humano

La ciberseguridad no es un producto que compras, es un hábito que cultivas. Aquí tienes las reglas de oro para no convertirte en una estadística:

Desconfía por defecto

Si una comunicación no ha sido solicitada por ti, trátala con sospecha. ¿Tu banco te llamó? Cuelga y llama tú al número oficial que aparece detrás de tu tarjeta. ¿Un proveedor te pide cambiar la cuenta bancaria de pago? Confirma por otro canal (videollamada o teléfono) antes de mover un solo centavo.

Usa la autenticación de dos factores (2FA) - Pero de la buena

El 2FA por SMS ya no es suficiente (recuerda el vishing). Usa aplicaciones de autenticación como Google Authenticator o, mejor aún, llaves físicas de seguridad (Yubikeys). Esto hace que, aunque el atacante tenga tu contraseña, no pueda entrar a tu cuenta.

Gestiona tus contraseñas como un profesional

Deja de usar "Perrito123" para todo. Usa un gestor de contraseñas. Esto no solo genera claves imposibles de adivinar, sino que además el gestor no auto-completará tus datos en una página de phishing porque reconocerá que la URL no es la correcta.

Educación y concienciación

Para las empresas, la mejor inversión no es un servidor nuevo, sino la capacitación de su personal. Entender qué es la manipulación psicológica y cómo se ve un ataque en tiempo real reduce el riesgo drásticamente.

El factor humano es la clave

La ingeniería social seguirá existiendo mientras existan los seres humanos. No podemos eliminar nuestra empatía, nuestro miedo o nuestra curiosidad, y de hecho, no deberíamos. Esas son las cosas que nos hacen humanos. Lo que sí podemos hacer es ser más conscientes de cómo estas emociones pueden ser utilizadas en nuestra contra.

Recuerda: En el mundo digital, la prisa es la mejor amiga del estafador. Tómate un segundo, respira y analiza ese mensaje. Si algo parece demasiado urgente, demasiado bueno para ser verdad o simplemente "raro", probablemente lo sea.

La seguridad de tu información comienza con un simple acto: detenerse a pensar.